Table des matières

Checklist installation de Linux Mint 17.3 Mate

Introduction

- Des manipulations que j'ai effectuées pour l'installation et la customisation de Linux sur mon ordinateur portable.

- Diverses astuces et conseils généraux pour Linux.

Les buts pour moi sont:

- Avoir tout les logiciels dont j'ai besoin pour travailler et me distraire.

- Confort d'utilisation et confort visuel.

- Sécurité.

Ce sont des choix de configuration tout à fait personnels, mais cela pourra peut-être rendre service à d'autres. C'est pour cela que je le publie.

Ces manipulations sont destinées à un public averti (Ne commencez pas si la ligne de commande vous effraie).

J'utilise un Linux Mint 17.3 MATE 64 bits installé sur un Asus P2 520LA-XO0456T. Certaines manipulations peuvent être spécifiques à LinuxMint, Ubuntu, Debian ou la machine elle-même.

Pourquoi Linux Mint ?

Je ne veux pas troller, mais voici mes raisons:

Pourquoi Linux Mint et pas une autre distribution ?

- Parce que je veux une distribution qui « juste marche »: ça s'installe vite et il y a tout ce qu'il faut.

- Parce que je n'ai pas à me soucier de l'installation d'éventuels pilotes propriétaires, c'est automatique.

- Une remarquable stabilité lors des mises à jour (jamais une mise à jour ne m'a vautré le système).

- Parce que j'ai l'environnement de bureau MATE, efficace. Et c'est un terrain connu. (Pas la dernière lubie d'un éditeur qui veut "révolutionner" le bureau.)

- Derrière c'est du Debian et c'est solide, avec les outils correspondants (packaging, etc.)

- Si j'ai besoin de versions cutting-edge de certains logiciels ou de logiciels non présents dans les dépôts, je peux facilement ajouter des PPA (LaunchPad).

- Bref… Je peux facilement adpater le système et il sait se faire oublier. C'est ce que je demande à un OS.

Linux Mint est un système qui reste relativement peu gourmand. Vous pouvez l'utiliser confortablement avec 1 Go de RAM et 20 Go de disque dur. (Vous pouvez encore l'utiliser avec 512 Mo de RAM et 10 Go de disque dur.). C'est un bon choix pour recycler d'anciens ordinateurs (Bien sûr, on peut faire encore plus léger avec des distributions comme Xubuntu).

Téléchargement

Variantes disponibles

Il existe plusieurs "variantes" de Linux Mint (voir la page de téléchargement).

- versions 32 bits ou 64 bits.

- environnement de bureau Cinnamon, MATE, XFCE ou KDE.

La plupart des processeurs étant 64 bits, il paraît raisonnable de prendre la version 64 bits.

Quant à l'environnement de bureau, c'est principalement une question de goûts. Ceci dit, certains environnement exigent un processeur plus puissant. Dans l'ordre (plus gourmand au moins gourmand): Cinnamon, KDE, MATE, XFCE. J'ai une préférence pour MATE (terrain connu) et ne nécessitant pas de machine puissante.

Mon choix se porte donc sur la version MATE 64 bits.

Télécharger l'ISO

La page de téléchargement est là.

Préférez la solution torrent pour télécharger l'ISO. Cela évite de surcharger leurs serveurs et les miroirs.

Vérifiez toujours l'ISO après téléchargement:

- Calculez la checksum du fichier ISO que vous avez téléchargé:

> sha256sum linuxmint-17.3-mate-64bit.iso d02bfaae749db966778276a8ae364843c1ffb37b3e1990c205f938bda367ad2a linuxmint-17.3-mate-64bit.is

- Dans cette page, allez dans le sous-répertoire correspondant à la version de Mint que vous avez téléchargée (/17.3, /18, etc.) et ouvrez le fichier

sha256sum.txt(par exemple ici pour Linux Mint 17.3) - La checksum du fichier mentionnée dans ce fichier doit être identique à celle que vous avez calculée.

- N'installez jamais Linux si la checksum est différente.

(L'avantage du téléchargement par torrent est justement que tous les clients Torrent vérifient automatiquement la checksum des ISO téléchargées.)

Une fois l'ISO téléchargée, vous pouvez:

- soit la graver sur un DVD avec le logiciel de votre choix.

- soit l'installer sur une clé USB et la rendre bootable.

Partitionnement

Avant installation du système, partitionnement du disque:

Mon choix de partitionnement:

| Type de partition | Nom | Taille | Utilisation | Notes |

|---|---|---|---|---|

| FAT32 primaire | EFI | 230 Mo | Démarrage | Ne pas toucher. Cette partition doit avoir le flag boot. |

| ext4 primaire | SYSTEM | 30 Go | Système (Monté sur /) | Après un an d'utilisation et des tonnes de logiciels installés, ma partition système n'est utilisée qu'à 11,7 Go. |

| ext4 primaire | HOME | le reste | Données (Monté sur /home) | |

| linux-swap | 6 Go | Swap | La machine a 4 Go de RAM. J'ai mis 1,5 x 4 Go pour cette partition swap. Ceci dit, j'ai désactivé le swap (voir ci-dessous) |

Le fait d'avoir mon /home séparé me permet de faire une réinstallation complète du système (ou même de changer de distribution) avec le moins de douleur possible (je garde ainsi tous mes fichiers perso et réglages d'applications).

Installation

- Avant installation, désactivez SecureBoot et FastBoot dans l'UEFI.

- Insérez le DVD de Linux (ou la clé USB), maintenez ESC enfoncé au démarrage et dans les options de démarrage il devrait vous proposer de démarrer sur le DVD (SlimDVD…) ou la clé USB.

- Conseils:

- Lors de l'installation, la connexion à internet est indispensable pour aller chercher les logiciels d'amorçage UEFI (sans quoi toute l'installation va bien se dérouler, et vous verrez une erreur au moment de l'installation du logiciel amorce UEFI par Grub2).

- Installez à partir du LiveDVD (au lieu d'une clé USB) pour éviter d'éventuels problèmes de substitution (sda/sdb) dans Grub dûs à l'USB.

- Reliez l'ordinateur à internet par Ethernet (au lieu du WiFi) pour éviter d'éventuels problèmes de déconnexion.

Notez que si vous voulez vous faire une clé USB Linux bootable pour installation, je vous recommande d'utiliser UNetBootin. Instructions dans cette page.

Mises à jour

Après installation:

- Configuration des mises à jour: Ouvrir le gestionnaire de mises à jour (il devrait afficher son icône de bouclier après le re-démarrage:

)

)- Menu Edition > Sources de logiciels:

- Cliquer sur Principal et choisir un dépôt plus rapide.

- Cliquer sur Base et choisir un dépôt plus rapide.

- Menu Edition > Préférences:

- Onglet "Options":

- Cocher "Toujours montrer les mises à jour de sécurité"

- Cocher "Toujours cocher les mises à jour de sécurité"

- Onglet "Rafraichissement automatique":

- D'abord… : Mettre 15 minute. (Je ne veux pas être embêté au démarrage avec les mises à jour)

- Ensuite… : Mettre 7 jours (pas besoin de vérifier toutes les 2 heures, c'est excessif)

- Avec le gestionnaire de mises à jour de Mint, installer toutes les mises à jour.

- Note: il est possible que dans un premier temps, le gestionnaire de mise à jour ne vous propose qu'une ou deux mises à jour (dont MintUpdate), et après l'installation de celle-ci, vous en proposera d'autres. C'est normal: Mint a souvent ce mode de fonctionnement.

- Si vous voulez installer toutes les mises à jour en ligne de commande:

sudo apt update sudo apt upgrade

Lors de la mise à jour, en cas de demande de confirmation sur les fichiers de conf, presser juste Entrée (=conserver les fichiers existants).

- Si vous n'étiez pas connecté à internet lors de l'installation: Installer toutes les traductions manquantes: Centre de contrôle > Langues > Installer/supprimer des langues…, sélectionner French, France UTF-8. S'il n'est pas marqué «Entièrement installé», bouton Installer les pack linguistiques, puis Appliquer à tout le système.

Sécurisation

- Désactivation des services inutiles (pour réduire la surface d'attaque en fermant les ports ouverts (

sudo netstat -pantu) et en réduisant le trafic réseau):sudo bash -c 'echo "manual" > /etc/init/avahi-daemon.override' sudo bash -c 'echo "manual" > /etc/init/smbd.override' sudo bash -c 'echo "manual" > /etc/init/nmbd.override'

- smdb permet le partage de dossier avec des machines Windows.

- nmdb permet la résolution des noms NetBIOS nécesssaire aux machines Windows.

- avahi permet l'auto-attribution d'adresse IP, la résolution DNS simplifiée en LAN (*.local) et l'auto-découverte de périphériques connectés.

- Je ne lance ces service que quand j'en ai vraiment besoin, c'est à dire pratiquement jamais, FTP et HTTP étant généralement plus fiables pour transférer des fichiers. Partager un répertoire par HTTP ? Je tape

python -m SimpleHTTPServeret on y accède par http://adresseip:8000/. - Les services ainsi désactivés peuvent quand même être démarrés à la demande. Par exemple:

sudo initctl start smbd

- Installation du firewall:

sudo apt install gufwet activation avec la config par défaut (blocage de toutes les connexions entrantes):sudo ufw enable - Protéger Grub par mot de passe

- Par défaut Grub est accessible en pressant ESC ou ⇧ Shift au moment du démarrage. N'importe qui peut démarrer en mode récupération. Nous allons protéger à la fois l'édition des menus Grub (touche E) et l'accès à certains menus (y compris ceux de récupération).

- Générez un mot de passe grub:

grub-mkpasswd-pbkdf2. Entrez deux fois un mot de passe et récupérez le texte (grub.pbkdf2.sha512.10000.E87FA7E3D21…) - Ensuite ajoutez à la fin du fichier

/etc/grub.d/40_custom:set superusers="adm" password_pbkdf2 adm grub.pbkdf2.sha512.10000.E87FA7E3D21...

Votre login grub sera 'adm' avec le mot de passe que vous avez défini.

- Sauvegardez et lancez:

sudo update-grub - Pour laisser la première option du menu Grub (boot par défaut) accessible sans mot de passe, il faut ajouter l'option –unrestricted à la première ligne menuentry:

sudo mv /boot/grub/grub.cfg /boot/grub/grub.cfg.old sudo bash -c "sed '0,/--class ubuntu/s//--unrestricted --class ubuntu/' /boot/grub/grub.cfg.old > /boot/grub/grub.cfg"

grub.cfg étant écrasé par la commande

update-grub(et donc à chaque mise à jour du paquet grub ou du noyau), il faudra relancer les deux commandes précédentes.

- Installation de firejail pour isoler les applications en lesquelles j'ai une confiance limitée (ex: Skype):

- Télécharger le .deb. et installez: https://firejail.wordpress.com/download-2/

- Voir dans la section Installation de logiciels (ci-dessous) les adaptations effectuées application par application.

- Il se trouve que la version du codec vidéo libavcodec livrée avec la version d'Ubuntu sur laquelle est basée Linux Mint 17.3 a une faille de sécurité (vous aurez un message dans Firefox

libavcodec may be vulnerable or is not supported, and should be updated to play video.). Il est nécessaire de passer de la version 9 à la version 11 en utilisant un ppa:sudo add-apt-repository ppa:heyarje/libav-11 sudo apt update sudo apt install libav-tools

Apparence/comportement

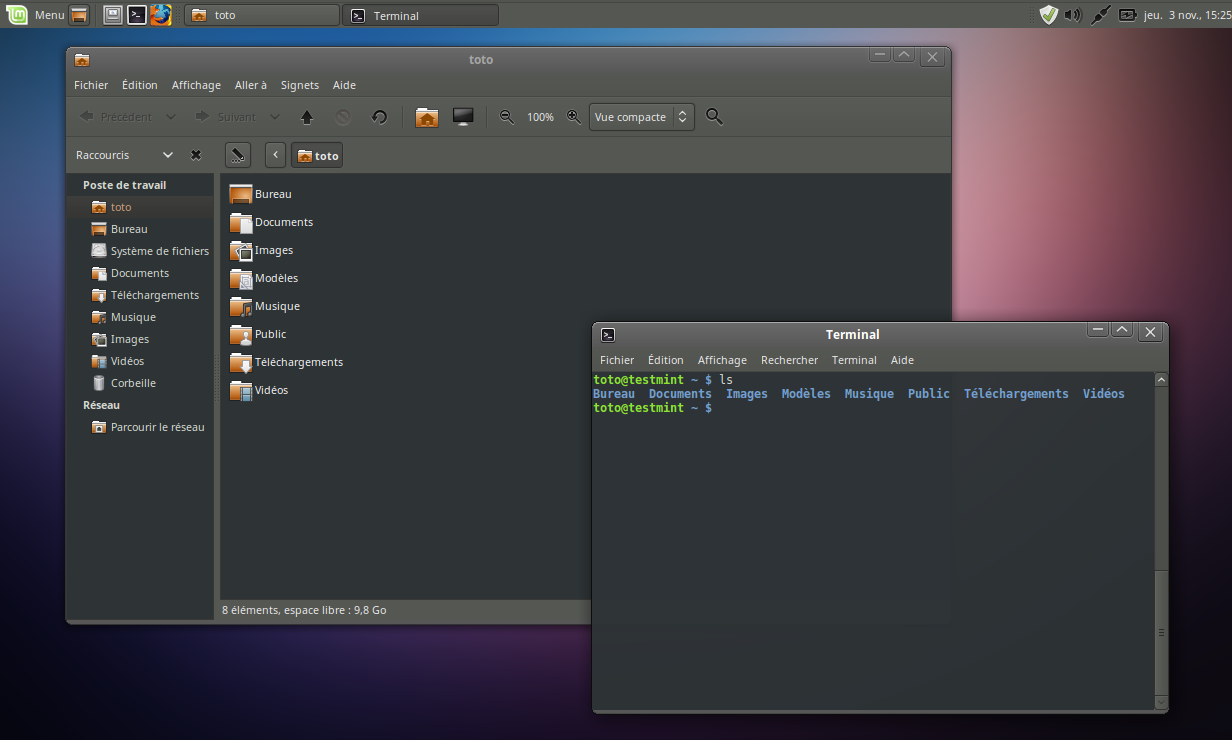

J'aime les thèmes sombres car ils sont plus reposants pour les yeux (moins de luminosité). Avec mes réglages, ça donne ceci:

- Thèmes:

- Ajout de thèmes supplémentaires (fenêtres et icônes):

sudo apt install mate-themes community-themes gnome-themes-* light-themes - Centre de contrôle > Apparence:

- Onglet Thème : Mint-X-Orange, bouton Personnaliser…

- Bordures de fenêtres > New Wave

- Contrôles : Darklooks (beau thème sombre, mais les application encore sous GTK2 (comme Synaptic) auront un look de merde, tant pis).

- Onglet Polices > Détails > Résolution : 90 points par pouce.

- Centre de contrôle > Notifications d'évènement: Thème "Coco".

- Centre de contrôle > Paramètres du bureau : Tout décocher. (Je n'aime pas avoir plein d'icône sur le bureau.)

- Comportement du menu Mint:

- Clic-droit sur le bouton de menu > Préférences:

- Onglet Applications, décocher Survoler (je préfère cliquer).

- Onglet Système, cocher Autoriser la barre de défilement et mettre en Hauteur : 700 (de manière à ce que le menu soit plus grand à l'écran).

- Navigateur de fichiers (Caja):

- Menu Edition > Préférences

- Onglet Vues > Vue par défaut: Compacte

- Onglet Comportement > cocher Inclure une commande Supprimer qui ignore la corbeille.

- Onglet Supports > cocher Ne jamais demander ou démarrer des programmes à l'insertion d'un support

- Menu Edition > Arrière-plans et emblèmes… > Couleur > Argent et drag-n-drop de la couleur dans la liste des fichiers.

- Note: Dans Caja, pensez à presser F3 pour avoir deux panneaux.

- NumLock activé sur l'écran de login:

sudo apt install numlockx- Centre de contrôle > Fenêtre de connexion > Options, cocher Activer NumLock.

- Trackpad: Centre de contrôle > Souris > Pavé tactile:

- Cocher Désactiver le pavé tactile lors de la frappe clavier (pour éviter les "click" intempestifs quand vous frappez au clavier.)

- Défilement: deux doigts (je préfère au défilement par le côté droit)

- Cocher Activer le défilement naturel afin que quand vous faites glisser deux doigts vers le haut la page monte.

- Ou si vous préférez paramétrer ça en ligne de commande:

dconf write /org/mate/desktop/peripherals/touchpad/touchpad-enabled true dconf write /org/mate/desktop/peripherals/touchpad/disable-while-typing true dconf write /org/mate/desktop/peripherals/touchpad/scroll-method 2 dconf write /org/mate/desktop/peripherals/touchpad/natural-scroll true

- Changement de l'image de l'écran de verrouillage (Si vous gardez mate-screensaver et n'installez pas xscreenaver comme ci-dessous): Dans

/usr/share/backgrounds/linuxmint/, faire:sudo mv default_background.jpg default_background.jpg.old sudo ln -s /chemin/vers/mon/image.jpg default_background.jpg

- Mise à jour de fortune (citations):

- fortune n'a que de vieilles citations (2004), et la majorité en anglais. Voici comment les mettre à jour:

- Supprimez les citations existantes:

sudo rm -rf /usr/share/games/fortunes/*

- Récupérez le fichier citation-celebre.7z (2 Mo, md5 4bf707f4d4a1af8457834d8578699a52), décompressez-le. (Il contient plus de 69000 citations, de Confucius à Les Nulls.) 1)

- Copiez ces 2 fichiers:

sudo cp citation-celebre.com* /usr/share/games/fortunes

- Testez:

fortune

- Pour afficher une citation quand vous ouvrez un nouveau shell, vous pouvez mettre dans votre

~/.bashrc:fortune

ou si vous préférez:

fortune | cowsay

- Ajout d'économiseurs d'écran (et remplacement de mate-screensaver par xscreensaver):

- MATE est fourni uniquement avec 4 économiseurs d'écran non-configurables. Nous allons remplacer mate-screensaver par xscreensaver qui en fournit 200 et qui permet de les configurer.

sudo apt install xscreensaver xscreensaver-data xscreensaver-data-extra xscreensaver-gl xscreensaver-gl-extra

- Désactiver l'économiseur d'écran Mate:

dconf write /org/mate/screensaver/idle-activation-enabled false

- On va demander au gestionnaire d'énergie de ne pas se baser sur l'activation de mate-screensaver pour demander un mot de passe à la sortie d'hibernation (sinon aucun mot de passe ne sera demandé):

dconf write /org/mate/power-manager/lock-use-screensaver false

- Malheureusement, le gestionnaire d'énergie de Mate utilise mate-screensaver pour verrouiller la session ou l'écran lors de la sortie d'hibernation. Il faut le forcer à utiliser xscreensaver-command au lieu de mate-screensaver-command:

sudo bash -c "cd /usr/bin;mv mate-screensaver-command mate-screensaver-command.old; ln -s xscreensaver-command mate-screensaver-command"

- Allez dans Centre de contrôle > Applications au démarrage:

- Décochez Economiseur d'écran (c'est en fait mate-screensaver)

- Cliquez sur le bouton Add et entrez

xscreensaver -nosplash(comme commande). Cliquez sur Save.

- Ouf… C'est désormais xscreensaver qui gèrera l'économiseur d'écran et les écrans de verrouillage (sauf l'écran de connexion) (Oui je sais la fenêtre de déverrouillage de xscreensaver est moche. Pas grave.)

- Si vous voulez que certains économiseurs d'écran (comme XAnalogTV) utilisent l'image de votre webcam, installez le paquet

streamer:sudo apt install streamer

- Mes économiseurs d'écran préférés: Apple2 (nostalgie oblige), CubicGrid, Goop, Intermomentary, Noof, Squiral, WhirlWindWarp, XAnalogTV…

- …et aussi Phosphor et StarWars qu'on peut utiliser pour afficher des citations: Dans la configuration de xscreensaver, onglet Avancé, dans Manipulation de texte choisir Programme et entrer:

fortune | iconv -f UTF-8 -t 8859_1(car les économiseurs d'écran n'aiment généralement pas l'UTF-8 mais se contentent bien de l'ISO-8859-1).- Si l'économiseur d'écran StarWars est un peu dégueulasse, listez les fonts bitmap dispo avec

xlsfontset dans la config de StarWars, bouton Avancé, dans la ligne de commande ajoutez -font. Par exemple:starwars -root -delay 40909 -steps 76 -columns 40 -font "-misc-fixed-bold-r-normal--18-120-100-100-c-90-iso8859-1"

- Installation de RedShift pour ne pas m'exploser les yeux:

sudo apt install redshift-gtk

- Création du fichier de config:

pluma ~/.config/redshift.conf(pris de cette page) (Pensez à corriger latitude et longitude dans ce fichier):

- Lancer

redshift-gtk &et sur l'icône de la barre de notif, faire clic-droit > Lancement automatique (RedShift sera lancé automatiquement au démarrage de la session et ira prendre en compte le fichier de config s'il est présent). - Si vous préférez f.lux à RedShift (Notez que je trouve que la version Linux de f.lux est trop limitée et fait moins bien son boulot que RedShift):

sudo add-apt-repository ppa:nathan-renniewaldock/flux sudo apt update sudo apt install fluxgui

- Fonds d'écran:

- Mint est déjà fourni avec un bon paquet de très chouettes fonds d'écran, mais si ça ne suffit pas, faites:

sudo apt install mint-backgrounds-* ubuntu-wallpapers-*

- Une fois installés, allez dans Changer l'arrière-plan du bureau, bouton Ajouter… et sélectionnez les images présentes dans

/usr/share/backgrounds/(car tous les fonds d'écran installés ne sont pas tous automatiquement proposé quand vous changez le fond d'écran). - Et je me garde aussi ma petite collection personnelle.

- Fenêtre de connexion: Je prend MDModern.

- Quelques bricoles que je ne détaille pas (ajout de widgets dans la barre système: déloguer/éteindre/moniteur CPU/mémoire, changement de raccourcis clavier (ex: Ctrl+↑ pour agrandir les fenêtres), etc.)

Réglages divers

- Utilisation des canaux WiFi légaux en France: Dans

/etc/rc.local, ajouter une ligne (avant leexit 0):iw reg set FR

- Changement des DNS: Je n'utilise pas les DNS des grands FAI français car ils sont censurés. Clic-droit sur le gestionnaire de connexion réseau > Modification des connexions > choisir une connexion > Modifier… > onglet Paramètres IPv4 > choisir «Adresses automatique uniquement (DHCP)» puis dans les DNS, mettre,

80.67.169.12, 80.67.169.40(ce sont ceux de FDN). - Cache DNS:

- Par défaut, Linux Mint possède déjà un cache local DNS, dnsmasq lancé automatiquement par NetworkManager (le gestionnaire de réseau). (C'est pour cela que si vous faite un nslookup, vous verrez qu'il interroge 127.0.1.1). Notez que NetworkManager lance lui-même dnsmasq, vous ne verrez donc aucune config dans

/etc/dnsmasq.det aucune mention de dnsmasq dans System-V ou Upstart. - Seul inconvénient: NetworkManager lance dnsmasq avec un cache de taille zéro. Mais ça peut se corriger:

sudo bash -c "echo 'cache-size=2000' >> /etc/NetworkManager/dnsmasq.d/cache.conf" sudo service network-manager restart

- Si vous voulez un cache DNS plus efficace permettant de forcer les TTL, installez unbound.

- Réduction de l'utilisation du swap: Avec 4 Go de RAM, on a pas vraiment de raison d'utiliser le swap. On a plusieurs solutions:

- Solution 1 : Demander au système de réduire son utilisation du swap:

- Faire:

sudo bash -c 'echo "vm.swappiness=10" >> /etc/sysctl.conf'

- Rebooter pour prendre en compte, ou faire

sudo sysctl -p

- Solution 2 : Désactiver complètement le swap :

- Dans le fichier

/etc/rc.local, avant leexit 0, mettre:swapoff -a

- Notez qu'avec le swap désactivé, vous ne pourrez plus mettre l'ordinateur en hibernation. (Ou alors faites

sudo swapon -ajuste avant d'hiberner.) - Pour verrouiller l'écran et lancer l'hibernation en ligne de commande:

mate-screensaver-command --lock ; dbus-send --system --print-reply --dest="org.freedesktop.UPower" /org/freedesktop/UPower org.freedesktop.UPower.Hibernate

- Améliorer les performances disque:

- Par défaut, le système ext4 attend au plus 5 secondes avant d'écrire sur disque (En cas de coupure de courant, vous perdez donc au maximum les données écrite dans les 5 secondes passées). On peut augmenter ce délais pour réduire la fréquence des écritures disque. Ajoutez l'option

commit=30dans la ligne fstab pour augmenter à 30 secondes. Exemple:UUID=147a1f8d-644f-521b-a075-f68a5bce5ed1 / ext4 errors=remount-ro,commit=30 0 1

- Il n'est pas utile de mettre noatime,nodiratime dans votre fstab. En effet les noyaux récents montent par défaut avec l'option relatime, et le gain en passant à noatime,nodiratime n'est pas intéressant. Pour vérifier si vos partitions

/et/homesont bien montées avec l'optoprelatime, faites:cat /proc/mounts | grep relatime

- Réduction du mode économie d'énergie des disques:

- Explications: Par défaut, les fabricants de disque dur mettent des paramètres d'économie d'énergie assez agressifs (arrêt de la rotation, parkage des têtes de lecture après quelques secondes,etc.). Si cela économise effectivement de la batterie, c'est nuisible aux performances et aussi à la durée de vie des disques. Typiquement, sur mon Asus, on entend un parkage des têtes (un petit "clac") systématiquement une ou deux secondes après la dernière écriture disque. Windows ne s'embête pas avec cela et écrase systématiquement les paramètres constructeur. Linux les respecte, mais il faut mieux les forcer de la manière suivante:

- Dans le fichier

/etc/rc.local, j'ajoute la ligne suivante:hdparm -B 255 /dev/sda

- À mon avis cette manipulation est totalement inutile sur les SSD.

- Flash: Personnellement, je désactive Flash dans Firefox. Ce truc est à la source de trop de problèmes de sécurité. Si un site nécessite absolument Flash, je passe par Chromium.

- /tmp en RAM seulement: Si vous avez assez de RAM, vous pouvez mettre le répertoire des fichiers temporaires

/tmpen mémoire.- Avantages:

- Beaucoup plus rapide que sur disque.

- Use moins le disque dur (très utile pour les SSD).

- Notes:

- Les données écrites dans

/tmpseront perdus au redémarrage. - tmpfs ne consomme pas toute la RAM qu'on lui alloue, mais seulement les fichiers qu'il stock.

- Si des applications réclament de la RAM, tmpfs écrira ses données dans le swap pour laisser la place aux applications.

- Mise en place: Ajoutez la ligne suivante dans

/etc/fstab(taille à votre convenance):tmpfs /tmp tmpfs defaults,relatime,mode=1777,nosuid,size=512M 0 0

- Surveillance santé disque dur : Activer le démon smartd:

sudo apt install smart-notifier gsmartcontrol- Dans

/etc/default/smartmontools, mettrestart_smartd=yeset lancer le démon:sudo service smartmontools start - smart-notifier affichera automatiquement une notification en cas de problème détecté sur le disque dur.

- gksu gsmartcontrol permet d'aller examiner les paramètres du disque dur.

Installation de logiciels

Ajout de dépôts

- getdeb :

wget -q -O- http://archive.getdeb.net/getdeb-archive.key | sudo apt-key add - sudo bash -c 'echo "deb http://archive.getdeb.net/ubuntu trusty-getdeb apps" >> /etc/apt/sources.list.d/getdeb.list' sudo bash -c 'echo "deb http://archive.getdeb.net/ubuntu trusty-getdeb games" >> /etc/apt/sources.list.d/getdeb.list'

- getdeb contient des jeux et mises à jour de jeux (Minetest, OpenTTD, Tales of Maj'Eyal, 0AD, HedgeWars…) et des logiciels.

- Synapse: un lanceur (Ctrl+Espace) plus efficace que Gnome-Do ou Kupfer:

sudo add-apt-repository ppa:synapse-core/testing sudo apt update sudo apt install synapse zeitgeist

- Note: zeitgeist permet à Synapse d'améliorer ses prédictions.

- kodi (anciennement xbmc):

sudo add-apt-repository ppa:team-xbmc/ppa sudo apt update sudo apt install kodi

Installation de logiciels des dépôts

- Installation de logiciels:

sudo apt install fail2ban ttf-mscorefonts-installer fonts-roboto fonts-droid clementine htop playonlinux virtualbox-5.0 gparted geany geany-* qbittorrent doublecmd-gtk skype chromium-browser dukto gimp-gmic gimp-plugin-registry gimp-texturize exfat-fuse exfat-utils libav-tools libavcodec-extra steam-launcher gnupg2 fslint xnviewmp gnome-mplayer freetuxtv

- fail2ban : protection contre les attaques bruteforce (je m'en sers pour protéger le serveur ssh et autres).

- ttf-mscorefonts-installer : Polices Windows.

- fonts-roboto fonts-droid : Polices d'Android. Je les trouve très réussies et très lisibles sur écran.

- clementine : C'est un très chouette lecteur audio, simple, pratique, efficace. Je le préfère à Banshee fourni en standard.

- htop : un bon gestionnaire de processus en terminal. (P=tri par CPU, M=tri par mémoire, t=affichage par arbre, H=masquer multiples threads, F4=filtrer, k=tuer, q=quitter)

- playonlinux : Installe Wine pré-configuré. Utile pour faire tourner certaines applications Windows sans avoir à lancer VirtualBox.

- virtualbox-5.0 : machine virtuelle pour besoins spécifiques (tester des distributions, faire tourner certains logiciels Windows)

- gparted : pour (re)partionner des disques.

- geany geany-* : j'ai une préférence pour geany sur l'éditeur par défaut de Mint (Pluma).

- Une fois geany installé, penser à activer les plugins: menu Outils → Gestionnaire de plugins et les cocher.

- Thèmes pour Geany: https://github.com/codebrainz/geany-themes/archive/master.zip Dézipper et copier le répertoire

colorschemesdans~/.config/geany/puis aller dans le menu Affichage → Editeur → Jeu de couleurs. - Et comme certains logiciel d'acharnent à lancer pluma:

sudo ln -sf /usr/bin/geany /usr/bin/pluma

- qbittorrent : Client BitTorrent très complet que je préfère à Transmission.

- doublecmd-gtk : un bon gestionnaire de fichiers double-panneau très similaire à l'excellent Total Commander.

- dukto : échange de fichiers rapide en LAN sans se prendre la tête (compatible Windows/Linux/OSX/Android)

- gimp-gmic gimp-plugin-registry gimp-texturize : plugins supplémentaires pour Gimp.

- exfat-fuse exfat-utils: pour pouvoir lire/écrire certains supports venant de Windows en exFat (=FAT sans la limite des 4 Go).

- libav-tools libavcodec-extra : Pour avoir avconv, le remplaçant de ffmpeg pour la conversion audio/vidéo.

- steam-launcher : Pour avoir mes jeux Steam.

- gnupg2 : J'ignore pourquoi la distrib a GnuPG v1 installé par défaut. Thunderbird (avec Enigmail) a besoin de GnuPG v2.

- fslint : pour trouver les fichiers en double et faire le ménage.

- xnviewmp : Je suis habitué à ce gestionnaire d'image. Fonctions de conversion en lot très pratiques. (Gratuit pour une utilisation personnelle.)

- gnome-mplayer : Un bon lecteur vidéo (lit de nombreux format, et surtout il a un seek time bien plus court que VLC (donc quand vous déplacez le curseur, la vidéo est bien plus vite "calée"))

- freetuxtv : Pour regarder les chaînes de télé sur l'ordinateur. C'est compatible Freebox. Pensez juste à autoriser dans le firewall les flux UDP entrants depuis l'IP 212.27.38.253 (

sudo ufw allow in proto udp from 212.27.38.253) - skype : oui, Skype, car malheureusement la famille lointaine utilise ça. Mais comme je ne lui fais pas confiance, je l'isole avec firejail.

- Je créé un répertoire qui lui sera servi comme répertoire perso (afin qu'il n'ait pas accès à mes vrais fichiers perso):

mkdir -p ~/data/apphomes/skype

- Je modifie la ligne de commande du menu qui sert à le lancer:

firejail --private=~/data/apphomes/skype skype %U

- Il n'aura accès ainsi à aucun de mes fichiers perso, juste à ses propres fichiers de config.

- chromium-browser : juste pour consulter les sites exigeant Flash. Et même chose que pour Skype (au cas où une saloperie sortirait par une faille Flash) (penser à créer préalablement le répertoire

~/data/apphomes/chromium-browser):firejail --private=~/data/apphomes/chromium-browser chromium-browser %U

- Décodage des DVD: Installation de la clé de déchiffrement (qui ne peut pas être incluse par défaut dans les distributions):

sudo /usr/share/doc/libdvdread4/install-css.sh

Installation de logiciels hors dépôts

- VeraCrypt: https://veracrypt.codeplex.com/releases

- Télécharger la dernière version (VeraCrypt Linux Setup x.xx)

- Décompresser le .tar.bz2

- Lancer l'installeur qui correspond à votre archi (veracrypt-1.17-setup-gui-x64 pour les 64 bits ou veracrypt-1.17-setup-gui-x86 pour les 32 bits).

- Notez que VeraCrypt ne peut pas monter certaines partitions TrueCrypt.

-

- Téléchargez le fichier tor-browser-linux*.tar.xz

- Décompresser-le

- Placez le répertoire tor-browser_en-US où vous voulez, mais il ne faudra plus le déplacer après.

- Dans ce répertoire, lancez Tor Browser Setup : l'icône va se changer en Tor Browser

- De ce même répertoire, copiez le fichier start-tor-browser.desktop vers ∼/.local/share/applications Cela va créer un raccourcis dans le menu.

- Protection (encore imparfaite2)) avec firejail:

- Sachant que TOR est installé chez moi dans

~/apps/tor-browser_en-US, je créé le fichier~/.config/firejail/start-tor-browser.profile:# TOR browser profile include /etc/firejail/disable-mgmt.inc include /etc/firejail/disable-secret.inc include /etc/firejail/disable-common.inc include /etc/firejail/disable-devel.inc netfilter #include /etc/firejail/whitelist-common.inc whitelist ${HOME}/apps/tor-browser_en-US - Lancement:

firejail ~/apps/tor-browser_en-US/Browser/start-tor-browser

- Au lancement, vous devriez bien voir: Reading profile /…./.config/firejail/start-tor-browser.profile

-

- Téléchargez teamviewer_i386.deb et installez 3)

- Ne pas lancer le service TeamViewer (teamviewerd) par défaut:

sudo bash -c 'echo "manual" > /etc/init/teamviewerd.override'

- Démarrer le service juste quand j'ai besoin d'utiliser TeamViewer:

sudo initctl start teamviewerd

- Note: teamviewerd étant une configuration Upstart, impossible d'utiliser les sudoers (comme avec System-V) pour autoriser tout le monde à lancer/arrêter juste ce service. Fait chier.

Suppression de paquets

sudo apt purge apt-xapian-index transmission-gtk banshee

- apt-xapian-index : je retire l'indexeur de paquets débian qui sert dans la recherche rapide Synaptic (jamais efficace: la recherche normal Synaptic est de toute manière toujours meilleure).

- transmission-gtk : Ce client torrent n'est pas mauvais, mais je préfère qbittorrent (plus complet).

- banshee : Je préfère utiliser Clementine comme lecteur audio.

- Nettoyage d'éventuels paquets qui ne sont plus utiles:

sudo apt autoremove

Clé USB bootable

Je garde toujours une clé USB bootable de Linux Mint avec moi pour plusieurs raisons:

- Si un jour le système est complètement crashé et ne démarre plus, je peux booter sur la clé pour récupérer mes fichiers.

- Je peux me servir de la clé pour réparer mon système ou le réinstaller entièrement en cas de problème (mon /home étant dans une partition séparée, je peux réinstaller le système sans perdre mes données).

- Je peux également m'en servir pour re-partitionner mes disques.

- Je peux dépanner d'autres personnes avec, même celles qui sont sous un Windows qui ne démarre plus.

- Je peux m'en servir pour surfer sur une machine sans craindre un keylogger 4).

Instructions: Création d'une clé bootable USB Linux Mint

Améliorations possibles

: Je voudrais que le swap soit chiffré. C'est tout à fait possible, avec une clé aléatoire différente à chaque démarrage. Soucis: L'hibernation utilise aussi cet espace de swap chiffré, ce qui impose alors de mettre un mot de passe fixe au lieu d'une clé aléatoire. Mais je n'ai pas envie d'avoir à taper un mot de passe supplémentaire quand je sors d'hibernation. Solution à trouver.

: installation de sbackup-gtk et mise en place des backups locaux de /etc,/home,etc.

: installer Pombo

: installer un honeypot local ?

: installer zsh ?

: Créer un compte invité (pour amis/famille: surfer, manipuler fichiers/USB, etc.) (ré-initialisation automatique du profil ? chroot ?)

: trouver un bon client SIP pour Linux et configurer mon compte Free dessus (permet de passer des coups de fil si je n'ai pas mon smartphone sous la main).

: installation d'Urban Terror (avec les dépôts ou avec le lanceur officiel ?)

: Coller une étiquette sous l'ordinateur « Si je suis perdu, merci de me ramener à mon propriétaire » avec email et numéro de téléphone.

: logiciel à explorer (en vrac): gdmap, glances, weboobs, youtube-dl

Opérations optionnelles et astuces

Installer un cache DNS local (unbound)

- Par défaut, dans Linux Mint, le gestionnaire réseau (NetworkManager) lance un serveur DNS local (dnsmasq). On peut le remplacer par unbound, plus efficace.

- Demandez à NetworkManager ne ne plus lancer dnsmasq:

sudo sed -i 's/dns=dnsmasq/#dns=dnsmasq/g' /etc/NetworkManager/NetworkManager.conf sudo service network-manager restart

- Installer unbound:

sudo apt install unbound

- Configurer: dans

/etc/unbound/unbound.conf.d/myconf.conf, mettre:server: do-ip6: no interface: 127.0.0.1 access-control: 0.0.0.0/0 refuse access-control: ::0 refuse access-control: 127.0.0.0/8 allow access-control: ::1 allow cache-min-ttl: 86400 forward-zone: name: "." forward-addr: 80.67.169.12 # DNS 1 de FDN forward-addr: 80.67.169.40 # DNS 2 de FDN

- Explication de certaines options:

do-ip6: no: Je demande à unbound de ne pas requêter ni répondre en ipv6.interface: 127.0.0.1: Il ne sera en écoute que sur l'interface locale (donc pas accessible de l'extérieur de la machine)access-control: …: Par mesure de sécurité, je demande à unbound de ne répondre qu'aux requêtes provenant de la machine elle-même.forward-addr: …: Quand unbound n'a pas un domaine en cache, il ira demander à ces serveurs. Je prend ceux de FDN (non censurés).cache-min-ttl: 86400: Certain propriétaires de domaine étant très cons, ils mettent des durées de vie (TTL) ridiculement basse pour leur enregistrement DNS (parfois seulement 60 ou 120 secondes), forçant unbound à aller refaire des requêtes vers l'extérieur. Je force un TTL à 24 heures. (S.B. n'approuverait pas, mais c'est ma machine.)

- Redémarrer:

sudo service unbound restart

- Configurez vos connexions réseau pour pointer sur 127.0.0.1 dans NetworkManager: Clic-droit sur l'icône réseau > Modification des connexions… > choisir une connexion > Modifier… > Paramètres IPv4 > Serveurs DNS > entrer 127.0.0.1.

- Pour voir à quelle vitesse se fait les résolution DNS, vous pouvez utiliser

drill(sudo apt install ldnsutils):drill google.be

- Regardez la ligne

;; Query time: xxx msec. Lors de la seconde interrogation, vous devriez voir 0 msec.

- Pour afficher le cache d'unboud, vous pouvez faire:

sudo unbound-control dump_cache | grep "^[^#;]" | less

Autres

(Un peu en vrac)

Notes diverses

- Ne faites plus

ifconfigmaisip addr - Activer/déactiver le WiFi en ligne de commande:

nmcli nm wifi on/nmcli nm wifi off(cela lance ou arrête le network-manager). - Pour lister tout le matériel présent dans la machine (avec numéros de série):

sudo lshw. (Et spécifiquement pour la partie réseau:sudo lshw -C network) - L'interface graphique ne répond plus ? Tuez-la avec Ctrl+Alt+← Backspace

- Besoin rapidement d'un terminal en mode texte ? Ctrl+Alt+F1 (jusqu'à F6). Il vous suffit d'entrer votre login et mot de passe.

- Pressez Alt+F7 ou Alt+F8 pour revenir au mode graphique.

- Quand vous êtes dans le terminal en mode texte, Ctrl+Alt+Suppr redémarrera rapidement la machine.

Notes sur l'ASUS P2 520LA-XO0456T

Logiciel

- Après l'installation, tout a immédiatement marché: Démarrage de Grub en UEFI. Le WiFi fonctionne.

- Besoin d'aucun pilote propriétaire.

- L'hibernation fonctionne, avec reprise du WiFi.

- Le trackpad fonctionne (y compris tape-2 et 3 doigts, scrolling avec deux doigts, glisser-déplacer avec double-tape+glisser…).

- Je n'ai pas encore tout testé, mais les touches spéciales Fn fonctionnent (volume, mise en veille…), mais pas les deux touches de luminosité d'écran (que je règle du coup avec l'applet Mate). Problème a régler (voir peut-être là)

- Même si le WiFi fonctionne out-of-the-box, le pilote WiFi Realtek fourni a parfois des problèmes de stabilité (connexion qui tombe au bout de quelques minutes, puis remonte). Il vaut mieux le recompiler à partir des sources les plus récentes (sources: 1 2 3)

- Faire

sudo apt-get install linux-headers-generic build-essential git git clone https://github.com/lwfinger/rtlwifi_new/ cd rtlwifi_new make sudo make install

- puis

sudo modprobe -r rtl8723be sudo modprobe rtl8723be

ou rebooter.

- puis désactiver les fonctions d'économie d'énergie du WiFi:

echo "options rtl8723be fwlps=0 swlps=0" | sudo tee /etc/modprobe.d/rtl8723be.conf

- D'après certains, le bluetooth peut perturber le WiFi. Pour désactiver le bluetooth:

echo manual | sudo tee /etc/init/bluetooth.override

- Note: Les puces WiFi RealTek, c'est vraiment de la merde. Parfois mon WiFi fonctionne impeccablement pendant des heures, parfois il tombe toutes les 10 minutes. Je m'assurerai que mon prochain ordinateur ait un chipset WiFi Intel. En attendant, solution crade (mais qui marche) pour garder le WiFi en vie:

#!/bin/bash # Test régulièrement la connexion WiFi et la relance si elle est tombée. while true do wget -q --tries=10 --timeout=20 -O - http://free.fr > /dev/null if [[ $? -eq 0 ]]; then echo "`date` Connexion ok. Attente 10 secondes." else echo "`date` Connexion tombée ; relance..." | tee -a force-net-up.log nmcli nm wifi off sleep 4 nmcli nm wifi on echo "Attente 30 secondes." sleep 20 fi sleep 10 done

(oui je sais, c'est vraiment dégueulasse…)

Matériel

- L'ordinateur a un bel aspect, sombre et sobre. Coque en plastique noir avec texture "aluminium brossé" (même si au toucher le plastique donne un peu l'impression d'être "cheap").

- La machine est relativement fine et légère.

- Il y a 4 ports USB (1 en USB2, 3 en USB3). Les ports USB 3 sont rétro-compatibles USB 2.

Les ports USB sont durs. Il faut tirer comme une brute pour débrancher un périphérique USB.Après quelques mois d'utilisation, ils sont parfaitement normaux.- Je suis heureux que les diodes d'état (allumé, disque dur, WiFi…) soient petites, discrètes et pas trop lumineuses.

- La machine (et son disque dur) font très peu de bruit.

- Je peux garder la machine sur les genoux sans me faire cuire les cuisses. Elle ne chauffe pas. Très bien ! (C'est souvent le point noir des ordinateurs portables, mêmes chez les MacBook à 2000€).

- Je suis globalement très content de la machine.

- Je n'ai pas testé une décharge complète, mais le système m'annonce plus de 4 heures d'autonomie.

Maintenance

La légende dit vrai: une machine Linux ne "pourrit" pas avec le temps comme une machine Windows. Sans maintenance particulière, le système tourne comme une horloge pendants des mois (si on met de côté les problèmes de stabilité de X-Windows).

Ceci dit, on peut préventivement faire un peu de maintenance:

Une fois par semaine

- La seule maintenance obligatoire: Mises à jour du système (si vous n'utilisez pas le widget de signalement des mises à jour):

sudo apt update && sudo apt dist-upgrade

Une fois par mois (ou tous les deux mois)

- Faire une petite vérification du système de fichier:

sudo touch /forcefsck

puis redémarrer. Cela va forcer une vérification du système de fichiers.

- De temps en temps, supprimer les paquets qui ne sont plus utilisés par aucun logiciel:

sudo apt autoremove

- Pour chaque paquet installé, une copie est gardé en local dans

/var/cache/apt/archives. Vous pouvez supprimer ces copies locales pour gagner de la place:sudo apt clean

- Fichiers en double: Lancez fslint. Par défaut, votre c'est votre répertoire /home qui est sélectionné et l'onglet "Duplicatas". Autrement dit, la recherche de fichiers en double dans votre répertoire perso. Cliquez sur le bouton "Recherche" et laissez-le travailler. Il affichera les fichiers en double les plus gros en premier.

- Même si le système de fichiers ext4 ne se fragmente naturellement pratiquement pas, dans le cas où vous dépassez 90% de remplissage du disque, un peu de fragmentation peut apparaître. Vous pouvez alors défragmenter de temps en temps:

e4defrag -v /home

ou

sudo e4defrag -v /

Notez que cette opération est totalement inutile sur les SSD, puisqu'il n'y a pas de pénalité de déplacement de la tête de lecture.

Liens

Dans le même genre:

- Vous trouverez mes anciennes pages de customisation là: Linux Mint 15, Ubuntu 9.04 (oui c'est pas récent).

- Voir la checklist de Timo.

- Et celle de Bronco.

- Celle d'EasyLinuxProject.

- Si vous avez un HP ZBook HP 15u G3, voir cette page.

- Si vous voulez en débattre, il y a une discussion.